Merci à vous de suivre le flux Rss de www.sospc.name.

Il peut arriver qu'un ordinateur subisse une attaque virale tellement violente que l'on ne puisse pas installer d'Antivirus. Ce soft est la solution car il est portable, il ne nécessite donc pas d’installation.

Cet utilitaire autonome en anglais qui, j'insiste, ne pourra en aucun cas remplacer un Antivirus, mais qui pourra être utilisé pour détecter et supprimer des virus spécifiques et courants.

Il intègre une fonctionnalité appelée Real Protect - une technologie de détection des comportements en temps réel - qui ne pourra fonctionner que si vous êtes connecté à internet.

En effet, elle s'appuie sur la classification comportementale des menaces via le Cloud.

Il est capable de détecter les menaces les plus connues et les plus agressives, et même certains ransomware.

Je vous propose de le télécharger et de le garder au chaud sur une clé USB ou un disque externe, il pourra vous être utile ou aider votre entourage en cas de suspicion d'infection malgré la présence d'un antivirus local.

Il est utilisable sous Windows XP SP2, Vista SP1, Windows 7, 8, 10 et 11.

Il est évident que pour que ce type de programme autonome puisse vous aider il doit embarquer une base antivirale récente.

La dernière version que je vous ai proposée datait du moi d'avril, voici donc celle du 16/06/2025.

Cet article L'antivirus portable qui vous débarrasse de plus de 6000 virus (v16/06/25) est apparu en premier sur votre site préféré www.sospc.name

Alors que votre quotidien a sûrement été rythmé par les fortes chaleur et les grosses basses des raves sauvages de la fête de la musique, les tests côté hardware ont continués - et tant pis pour le mercure ! Si jamais vous souhaitez répéter l'expérience du 21 juin, alors vous pencherez peut-être pou...

Alors que votre quotidien a sûrement été rythmé par les fortes chaleur et les grosses basses des raves sauvages de la fête de la musique, les tests côté hardware ont continués - et tant pis pour le mercure ! Si jamais vous souhaitez répéter l'expérience du 21 juin, alors vous pencherez peut-être pou...

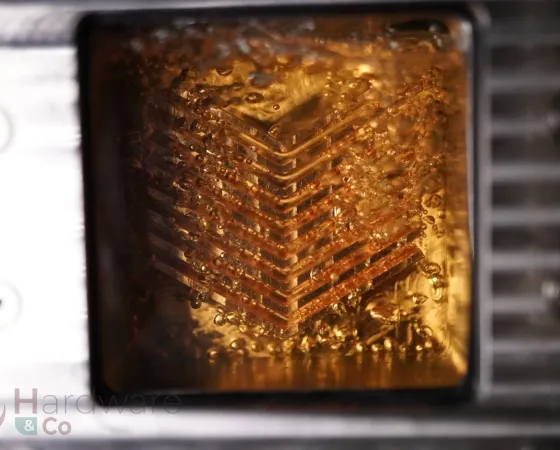

Ce n'est pas la première fois qu'on entend parler de Scam pour des processeurs et des cartes graphiques. Presque tous les CPU et GPU modernes, populaires et en pénurie ont fait l'objet de modifications qui ont coûté cher au client. Amandonné (patapé, c'est fait exprès), même en étant informé, ces pa...

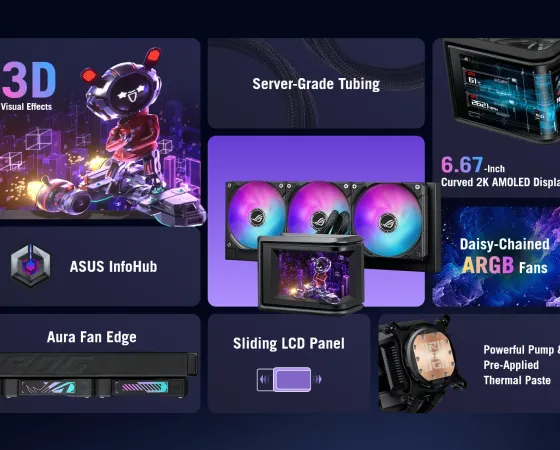

Ce n'est pas la première fois qu'on entend parler de Scam pour des processeurs et des cartes graphiques. Presque tous les CPU et GPU modernes, populaires et en pénurie ont fait l'objet de modifications qui ont coûté cher au client. Amandonné (patapé, c'est fait exprès), même en étant informé, ces pa... Le ROG RYUO IV SLC 360 ARGB est la dernière création watercoolée d'ASUS. Un AIO résolument haut de gamme dont la particularité première est son physique, avec un écran AMOLED panoramique en L de 6,67 pouces 2K@60 Hz ! Il est sur le marché mondial - hors USA pour l'instant - depuis peu et se trouve p...

Le ROG RYUO IV SLC 360 ARGB est la dernière création watercoolée d'ASUS. Un AIO résolument haut de gamme dont la particularité première est son physique, avec un écran AMOLED panoramique en L de 6,67 pouces 2K@60 Hz ! Il est sur le marché mondial - hors USA pour l'instant - depuis peu et se trouve p...

En même pas une semaine, deux lourdes annonces ont été faites par Intel à ses employés. Des mails internes, envoyés directement aux personnels concernés, mais qui ont été chaque fois récupérés par le site OregonLive. Et ce ne sont pas de bonnes nouvelles pour ces salariés, puisqu'il est chaque fois...

En même pas une semaine, deux lourdes annonces ont été faites par Intel à ses employés. Des mails internes, envoyés directement aux personnels concernés, mais qui ont été chaque fois récupérés par le site OregonLive. Et ce ne sont pas de bonnes nouvelles pour ces salariés, puisqu'il est chaque fois...

L’an dernier, Noctua présentait un prototype nommé thermosiphon (du nom de l’effet physique à l’œuvre dans le bousin), qui possédait la particularité de ne pas nécessiter de pompe. Après un petit détour par le Japon, le bousin était exposé à Taipei à l’occasion du Computex, mais nous n’avions pas en...

L’an dernier, Noctua présentait un prototype nommé thermosiphon (du nom de l’effet physique à l’œuvre dans le bousin), qui possédait la particularité de ne pas nécessiter de pompe. Après un petit détour par le Japon, le bousin était exposé à Taipei à l’occasion du Computex, mais nous n’avions pas en... TRYX s'attaque aussi au marché du ventilateur. Sa dernière trouvaille, la gamme ROTA SL ARGB, qui se présente aussi bien en noir qu'en blanc, est daisy-chainable sans le moindre câble. Les moulins se collent et communiquent via une prise 6 pins maison, ce qui a le bon goût de supprimer quasiment le...

TRYX s'attaque aussi au marché du ventilateur. Sa dernière trouvaille, la gamme ROTA SL ARGB, qui se présente aussi bien en noir qu'en blanc, est daisy-chainable sans le moindre câble. Les moulins se collent et communiquent via une prise 6 pins maison, ce qui a le bon goût de supprimer quasiment le... Avec sa GeForce RTX 4060 Ti, NVIDIA a lancé ce qui est en train de devenir une mode : la possibilité d'acheter une même carte graphique en version dotée de 8 Go ou 16 Go de VRAM, au choix de l'acheteur. Enfin "au choix de l'acheteur", c'était vite dit dans le cas de la RTX 4060 Ti car avec une RTX 4...

Avec sa GeForce RTX 4060 Ti, NVIDIA a lancé ce qui est en train de devenir une mode : la possibilité d'acheter une même carte graphique en version dotée de 8 Go ou 16 Go de VRAM, au choix de l'acheteur. Enfin "au choix de l'acheteur", c'était vite dit dans le cas de la RTX 4060 Ti car avec une RTX 4...

Des différentes marques de SSD distribuées en France, Kioxia n'est sans aucun doute pas la plus connue. Son aventure débute pourtant en 2018 alors que Toshiba cherche à se séparer de sa division mémoire flash. Depuis, Kioxia a enchaîné les produits et s'il n'a pas été parmi les premiers à proposer d...

Des différentes marques de SSD distribuées en France, Kioxia n'est sans aucun doute pas la plus connue. Son aventure débute pourtant en 2018 alors que Toshiba cherche à se séparer de sa division mémoire flash. Depuis, Kioxia a enchaîné les produits et s'il n'a pas été parmi les premiers à proposer d...