Actualité : One UI 8 : deuxième bêta disponible mais seulement pour ce smartphone dans certains pays

Un problème de corrosion sous contrainte a été détecté sur un réacteur de la centrale nucléaire choisie pour une expérimentation de production de tritium à usage militaire. Faudra-t-il la reporter ?

Le président de Sony, Hideaki Nishino, a déclaré que l’entreprise est ouverte à une modification du prix du PlayStation Plus à l’avenir, dans le but de « maximiser la rentabilité ». Cette annonce intervient dans une discussion stratégique sur l’avenir du service d’abonnement. Une stratégie pour la rentabilité …

Aimez KultureGeek sur Facebook, et suivez-nous sur Twitter

N'oubliez pas de télécharger notre Application gratuite iAddict pour iPhone et iPad (lien App Store)

L’article PlayStation Plus : Sony veut augmenter les prix pour justifier les améliorations est apparu en premier sur KultureGeek.

Meta passe à l'offensive contre les applications dites nudify qui génèrent de fausses images dénudées par IA. Le géant des réseaux sociaux dépose plainte et durcit ses règles face à des publicités qui pullulent.

Chaque matin, WhatsApp s’anime avec les dernières nouvelles tech. Rejoignez notre canal Frandroid pour ne rien manquer !

Faut-il regarder Star Wars en suivant l'ordre de sortie au cinéma ou en se basant sur la chronologie de l'histoire ? En fait, ni l'un ni l'autre ! Il y a plus original : « l'ordre à la machette » qui révolutionne la manière de profiter de la saga Star Wars. Non sans audace, car on mélange les épisodes, et en zappe certains ! Audacieux, mais pas absurde.

C'était l'opération dans l'opération. En marge de la campagne Rising Lion lancée par Israël contre l'Iran dans la nuit du 12 au 13 juin 2025, pour attaquer son programme de nucléaire militaire, une action spéciale a aussi eu lieu proche de Téhéran. Elle impliquait une base clandestine et des drones explosifs. Un coup qui rappelle celui de l'Ukraine en Russie.

Vous cherchez un smartphone, une montre connectée pour le sport ou encore un SSD de 2 To ? Suivez le guide !

Alors que tous les regards sont tournés vers GTA 6, Rockstar Games surprend avec une nouvelle mise à jour majeure pour GTA Online. Baptisée "Money Fronts", elle introduit le blanchiment d'argent via des commerces légaux. Nouveaux véhicules, missions et une façon inédite de gérer son empire criminel débarquent le 17 juin. Est-ce la stratégie parfaite pour calmer l'impatience des fans ?

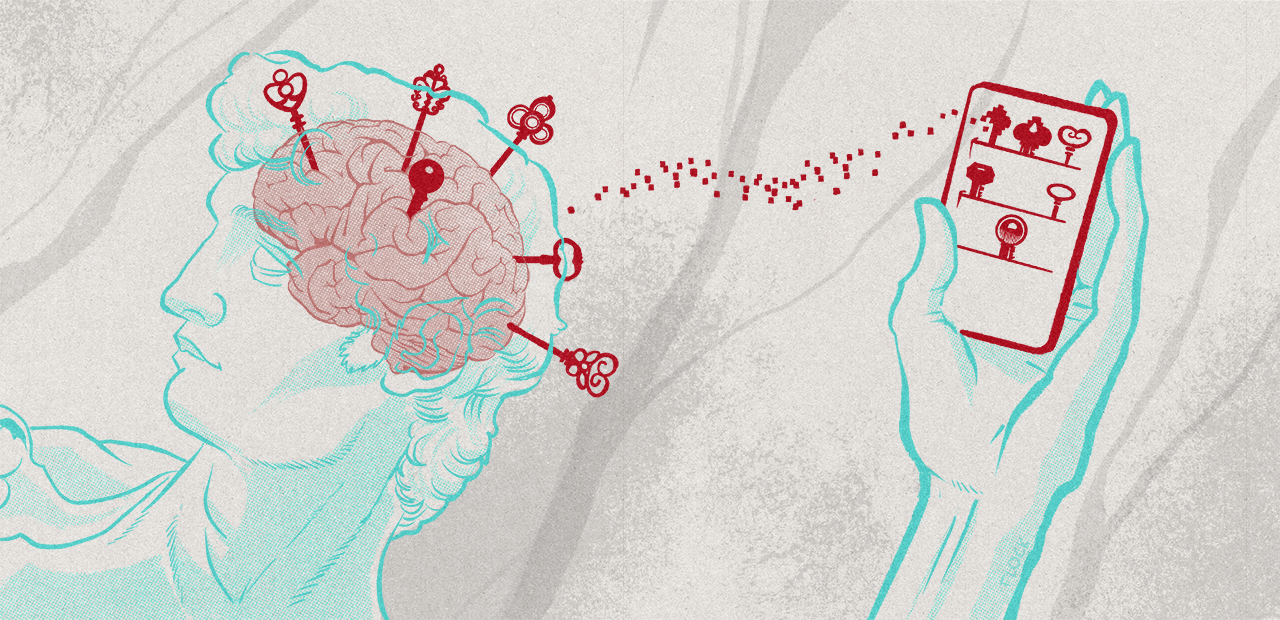

Les clés d’accès, ou passkeys, sont souvent présentées comme la solution idéale pour remplacer les mots de passe. Elles ont notamment pour avantage de ne pas pouvoir être volées. Elles ont cependant un gros inconvénient : la complexité pour les transférer d’un compte un autre. Apple a confirmé que toutes les versions 26 de ses plateformes prendront en charge cette opération.

Les clés d’accès ont de nombreux avantages par rapport aux mots de passe traditionnels. Il n’y a pas d’information à retenir, elles sont uniques et reposent sur une architecture de clés publiques/privées. Ainsi, la première est publique et est stockée par le service sur lequel on souhaite s’identifier. L’autre est privée, n’appartient qu’à l’utilisateur et est stockée dans une zone sécurisée. Toute utilisation de la clé privée demande une authentification, biométrique par défaut.

Le gros avantage de cette infrastructure est que la clé privée ne sort jamais de son antre. Lorsque l’on veut se connecter, une autorisation d’accès est demandée. Après authentification, un jeton est émis, basé sur la clé privée. Ce jeton est alors mis en contact avec la clé publique. Si la négociation se passe bien, la connexion est autorisée. L’intégralité du mécanisme repose sur le protocole WebAuthn (Web Authentication de l’alliance FIDO, un consortium réunissant tous les principaux acteurs dans ce domaine, dont Apple, Google et Microsoft.

Comme nous l’avions indiqué en novembre 2024, les clés d’accès souffrent actuellement d’un défaut majeur. Si vous restez constamment connecté dans le même univers centré sur un fournisseur, ce n’est pas un problème. Mais si vous comptez changer, ou si vous avez un lot hétérogène d’appareils, comme c’est le cas chez beaucoup de personnes, la situation est un peu compliquée.

Les principaux éditeurs proposent tous depuis plusieurs années la compatibilité avec les clés d’accès. Ils tentent de motiver les internautes en proposant régulièrement de passer à ce mode de connexion. Cependant, pour des questions pratiques, ces clés sont synchronisées avec le compte maison. Comme nous l’avions montré, Google synchronise ainsi les clés via Chrome, qui a l’avantage d’être disponible partout. Le navigateur peut même être paramétré comme gestionnaire de mots de passes (et de clés d’accès) sur d’autres plateformes, y compris iOS.

Le problème se voit de loin : si l’on passe plusieurs années dans un environnement synchronisé par un certain compte, comment changer de crèmerie ? La question est valable autant pour les trois principaux éditeurs de systèmes d’exploitation que pour les gestionnaires tiers. Avec les mots de passe, il y a possibilité d’exportation, le plus souvent sous forme de fichier CSV ou JSON. Mais une solution équivalente pour les clés d’accès romprait leur promesse principale en sortant les clés privées de leur enclave et en les rendant vulnérables.

Cette limitation, inhérente à la première version du mécanisme, a engendré bon nombre de critiques. Certaines personnes ont ainsi estimé que les clés d’accès n’étaient qu’un moyen supplémentaire de verrouiller un peu plus les utilisateurs dans certains écosystèmes. Pourtant, rester maitre de ses clés et pouvoir les déplacer sont des conditions sine qua non de leur succès. L’alliance FIDO avait donc commencé à travailler sur une extension du standard, avec notamment un protocole et un format de données pour sécuriser les échanges.

Avantage de l’alliance FIDO, elle réunit sous un même toit tous les principaux acteurs considérés comme fournisseurs d’authentification. On y trouve ainsi 1Password, BitWarden, Dashlane, Devolution ou encore Okta. Autant de noms que l’on retrouvait en mars dans le brouillon du Credential Exchange Format, la nouvelle structure de données pour les échanges de clés.

Apple, en marge de sa WWDC, a publié une vidéo pour faire le point sur les nouveautés des clés d’accès. L’entreprise rappelle que le mécanisme est en lui-même « un voyage », qui change progressivement les habitudes. « Les gens sont propriétaires de leurs informations d’identification et devraient avoir la possibilité de les gérer comme ils l’entendent. Cela permet aux gens de mieux contrôler leurs données et de choisir le gestionnaire d’informations d’identification qu’ils utilisent », explique l’entreprise.

Apple présente le nouveau mécanisme comme « fondamentalement différent et plus sûr que les méthodes traditionnelles d’exportation ». Celles-ci passent le plus souvent par l’enregistrement des informations dans un fichier non chiffré, puis son importation manuelle dans une autre application. Dans la nouvelle solution, le partage des clés est initié depuis l’application qui les gère habituellement (l’app Mots de passe, chez Apple). On sélectionne alors l’application de destination, qui aura exposé cette capacité. L’opération doit être validée par une authentification et le transfert se base sur le format de données défini par l’alliance FIDO.

« Le système fournit un mécanisme sécurisé pour déplacer les données entre les applications. Aucun fichier non sécurisé n’est créé sur le disque, ce qui élimine le risque de fuite de données d’identification à partir de fichiers exportés. Il s’agit d’un moyen moderne et sûr de transférer des informations d’identification », explique Apple dans sa vidéo.

Côté applications et sites web, aucune modification n’est nécessaire. Elles continueront à s’adresser au gestionnaire de mots de passe et clés d’accès déclaré par défaut. Du côté des développeurs qui veulent pouvoir intégrer ces capacités dans leurs gestionnaires, il faut regarder du côté de deux nouvelles classes créées pour les versions 26 des plateformes d’Apple, ASCredentialImportManager et ASCredentialExportManager.

Précisons enfin que ces annonces sont basées sur un standard en brouillon. L’extension de la norme devrait être finalisée dans les prochains mois. Au vu des participants, ces fonctions vont se retrouver prochainement dans l’ensemble des plateformes et gestionnaires.

Le « Pentagon Pizza Index », aussi appelé « Pentagon Pizza Meter », est une théorie aussi savoureuse qu’inattendue : le nombre de pizzas commandées autour du Pentagone serait un baromètre officieux des crises internationales et des opérations militaires américaines.

Envie de rejoindre une communauté de passionnés ? Notre Discord vous accueille, c’est un lieu d’entraide et de passion autour de la tech.

Téléchargez notre application Android et iOS ! Vous pourrez y lire nos articles, dossiers, et regarder nos dernières vidéos YouTube.

La décoration intérieure ne se limite pas à agencer des meubles, il s'agit de métamorphoser un espace pour qu'il reflète votre personnalité et votre créativité. Les décorations interactives sont une solution parfaite pour encourager l’engagement et l’expression individuelle.

Envie de retrouver les meilleurs articles de Frandroid sur Google News ? Vous pouvez suivre Frandroid sur Google News en un clic.

L’Autorité de régulation de la communication audiovisuelle et numérique (Arcom) a intensifié sa lutte contre l’accès des mineurs aux contenus pornographiques en ligne. Dans un communiqué, elle annonce avoir mis en demeure cinq sites basés à Chypre et en République tchèque pour leur absence de système de vérification …

Aimez KultureGeek sur Facebook, et suivez-nous sur Twitter

N'oubliez pas de télécharger notre Application gratuite iAddict pour iPhone et iPad (lien App Store)

L’article Xvideos, xHamster… 5 sites pornos sont menacés de blocage en France est apparu en premier sur KultureGeek.